Jaringan Wi-Fi menjadi salah fasilitas yang sering dijumpai, bahkan saat ini Wi-Fi gratis di publik banyak tersedia di berbagai sudut kota. Namun bagaimana jika jaringan Wi-Fi tersebut berbahaya? Wi-Fi publik memang seringkali tidak terjamin keamanannya, sehingga akan mudah seorang hacker untuk menyusup ke dalam jaringan tersebut. Salah satu serangan lewat Wi-Fi publik yaitu MITM atau man in the middle attack. MITM sendiri merupakan jenis serangan yang bekerja dengan cara menyusup di tengah “percakapan” antara korban dan server yang dituju.

MITM banyak terjadi di jaringan Wi-Fi publik karena lemahnya tingkat keamanan yang ada di Wi-Fi publik. Jaringan Wi-Fi seperti di kafe, perpustakaan, tempat fastfood dan juga ruang publik lainnya cukup rentan terhadap serangan hacker. Oleh karena itu lebih baik untuk selalu waspada dan jangan gunakan Wi-Fi publik untuk memasukkan informasi login atau bahkan transaksi m-banking agar terhindar dari pencurian data. Pada artikel ini akan membahas mengenai apa itu man in the middle attack, cara kerja, jenis dan bagaimana cara menghindarinya.

Apa itu Man In The Middle Attack?

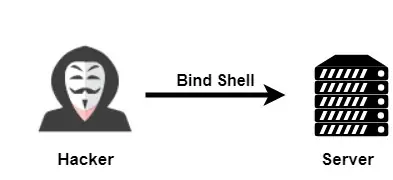

Man in the middle attack adalah ketika seorang hacker jahat berhasil meretas komunikasi antara dua entitas yang berinteraksi secara online. Dengan kata lain, hacker ini berhasil masuk ke jalur komunikasi antara pengguna dan pihak lain, dengan tujuan mencuri informasi rahasia atau data penting yang sedang dikirim atau diterima. Jenis serangan ini mencakup perolehan login credential, data sensitif seperti nomor kartu kredit, atau bahkan akses ke sistem atau aplikasi yang terhubung ke jaringan pengguna.

Secara sederhana man in the middle attack seperti orang yang lagi ngobrol atau bertukar informasi, tetapi ada yang mengawasi kegiatan ngobrolnya itu. Dalam man in the middle attack, ada 3 pemain utama yaitu korban, man in the middle attack dan penerima data korban. Dan dalam serangan serangan MITM, nantinya MITM ini akan melakukan pencurian data dari data yang sedang dikirimkan oleh korban kepada penerima.

Setelah berhasil memperoleh data penting yang dicuri dari korban, pelaku akan memanfaatkannya untuk melakukan tindakan kejahatan lebih lanjut. Tindakan tersebut melibatkan pencurian identitas, transfer dana tanpa persetujuan korban, perubahan kata sandi, dan berbagai kegiatan lainnya yang dapat merugikan korban secara finansial atau merusak reputasi mereka secara keseluruhan.

Cara Kerja Man In The Middle Attack

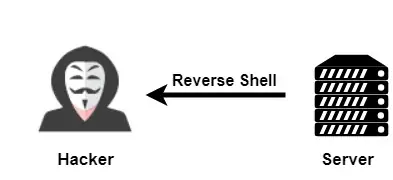

Man in the Middle Attack (MITM) bekerja melalui setidaknya dua tahapan utama: Interception (Intersepsi) dan Decryption (Dekripsi):

Interception

Pada tahap ini, si penyerang mencoba untuk menyusup ke dalam komunikasi antara dua entitas yang berinteraksi. Misalnya, ketika korban mengirimkan data ke tujuan tertentu, si penyerang berhasil menyusup di tengah jalan. Ini bisa terjadi dalam berbagai skenario, seperti pada jaringan Wi-Fi publik yang rentan atau melalui serangan DNS spoofing. Penyerang dapat memantau atau mencuri data yang dikirimkan oleh korban tanpa sepengetahuan mereka.

Decryption

Setelah berhasil melakukan intersepsi, langkah selanjutnya bagi si penyerang adalah mendekripsi atau membuka kunci enkripsi yang melindungi data. Dengan demikian, mereka dapat membaca dan memahami informasi yang sedang dikirim. Ini terutama terjadi ketika data yang dikirimkan oleh korban dienkripsi untuk keamanan. Dengan mendekripsi data, si penyerang dapat mengakses informasi sensitif, seperti kata sandi atau data pribadi, yang kemudian dapat digunakan untuk tujuan yang merugikan.

Jenis Man In The Middle Attack

Berikut adalah beberapa jenis utama serangan Man-in-the-Middle (MITM)

Spoofing IP

Serangan ini melibatkan hacker yang menggunakan alamat IP palsu untuk mendapatkan akses ke perangkat atau aplikasi tanpa harus melalui proses otentikasi. Dengan menyamar menggunakan alamat IP yang telah diubah, hacker dapat membuat aplikasi mengira bahwa mereka adalah pengguna jaringan terpercaya dan memberikan akses ke sistem.

Serangan Man-in-the-Browser (MITB)

Dalam serangan MITB, malware digunakan untuk menginisiasi peretasan. Contohnya, trojan dapat mengarahkan lalu lintas pengguna ke halaman login palsu, memicu serangan MITM klasik.

Penyadapan Wi-Fi

Serangan ini melibatkan hacker yang menguping aktivitas melalui koneksi Wi-Fi, baik dengan meretas hotspot yang sah atau dengan mengatur hotspot palsu mereka sendiri.

Spoofing DNS

Pada aksi ini hacker memperkenalkan respons DNS palsu, mengarahkan lalu lintas ke server yang mereka kendalikan.

Spoofing HTTP

Serangan ini melibatkan pembuatan salinan situs web asli untuk mendapatkan data sensitif dari pengguna yang tidak curiga.

Pembajakan SSL

Di serangan ini hacker memberikan sertifikat SSL palsu kepada pengguna, menyadap sesi SSL dan mendekripsi data yang dilindungi oleh TLS/SSL.

Cache DNS

Cache Poisoning dikenal juga sebagai ARP (Address Resolution Protocol) Cache Poisoning. Serangan MiTM ini merupakan jenis serangan terbaru yang cukup populer. Di mana pelaku berada di subnet yang sama dengan korban untuk menyadap semua lalu lintas yang sudah dialihkan.

Cara Menghindari Man in the Middle Attack

Berikut adalah langkah-langkah yang dapat diambil untuk menghindari serangan Man-in-the-Middle (MITM):

Amankan Jaringan

Pastikan jaringan Wi-Fi di rumah atau di tempat kerja diatur dengan standar keamanan yang tinggi. Gunakan enkripsi WPA3 untuk mengamankan jaringan Wi-Fi dan selalu perbarui kata sandi dengan kombinasi karakter yang kuat. Langkah-langkah sederhana seperti ini dapat mengurangi risiko peretasan terhadap jaringan yang kita miliki.

Jangan Gunakan Password yang Sama

Penting untuk memastikan bahwa setiap akun online memiliki kata sandi yang berbeda. Dengan menghindari penggunaan kata sandi yang sama, Anda meminimalkan risiko jika satu akun tercompromi, sehingga peretas tidak dapat dengan mudah mengakses akun lainnya.

Hindari Mengakses Situs Tanpa Protokol HTTPS

Selalu utamakan untuk mengakses situs web yang menggunakan protokol HTTPS. Situs dengan HTTPS menawarkan enkripsi data yang kuat antara perangkat pengguna dan server, sehingga lebih sulit bagi peretas untuk menyusup dan mengakses informasi yang dikirim atau diterima.

Gunakan Sertifikat SSL

SSL adalah sertifikat digital untuk memastikan bahwa koneksi pada sebuah website telah terenkripsi sehingga tidak ada kebocoran dalam pertukaran informasi antara server dengan user. Pada sisi pengelolaan situs web, pastikan bahwa situs tersebut memiliki sertifikat SSL yang valid. Ini memastikan bahwa data yang dikirimkan dan diterima oleh pengguna terenkripsi dengan aman.

Gunakan VPN (Virtual Private Network)

Menggunakan VPN dapat memberikan lapisan tambahan keamanan. VPN mengenkripsi seluruh lalu lintas internet Anda, sehingga lebih sulit bagi hacker untuk menyusup dan membaca data yang dikirim atau diterima.

Dengan menerapkan langkah-langkah ini, pengguna dapat meningkatkan keamanan online mereka dan mengurangi risiko serangan MITM. Kesadaran terhadap ancaman keamanan dan tindakan pencegahan yang tepat dapat membantu melindungi data pribadi dan mengamankan aktivitas online secara keseluruhan.